Eine kritische Sicherheitslücke klafft in dem Linux-Werkzeug "sudo" und macht unprivilegierte Nutzer im Handumdrehen zu "root", dem Systemverwalter. Grund der Malaise: Ein Fehler in der chroot-Funktion von sudo. Eigentlich soll diese Funktion Benutzer in ihrem Heimatverzeichnis "einsperren", ermöglicht ihnen aber den Ausbruch aus selbigem und die Erweiterung ihrer Rechte. Ein Update steht bereit, Admins von Mehrbenutzersystemen sollten zügig handeln.

Die Sicherheitslücke macht sich einen Fehler in der chroot-Implementation zunutze. Zwischen zwei Funktionsaufrufen ruft diese den "Name Service Switch" (NSS) auf, der wiederum die Datei /etc/nsswitch.conf lädt. Der Angreifer kann diese Funktion nun dazu bringen, eine von ihm präparierte Datei mit C-Code (eine dynamische .so-Bibliothek) zu laden und mit Root-Rechten auszuführen.

Die Lücke versteckt sich in verschiedenen sudo-Versionen – unklar ist, in welchen genau. Der Entdecker, Rich Mirch von "Stratascale Cyber Research Unit", konnte nicht alle Versionen testen. Er ist jedoch sicher, die Lücke sei in älteren Versionen vor sudo 1.8.32 nicht enthalten, da der schadhafte Code erst in dieser Version auftauchte. In den von ihm getesteten stabilen Versionen 1.9.14 bis 1.9.17 findet sich der Bug. Er hat die CVE-ID CVE-2025-32463 und eine CVSS-Bewertung von 9,2 (Priorität: "kritisch"). Der Entdecker stellt einen Beispielexploit bereit.

Das macht viele, möglicherweise Millionen Linux-Systeme angreifbar. Ubuntu in seiner aktuellen Version 24.04.1, Fedora 41 und potenziell viele andere Distributionsversionen sind gefährdet. Aktualisierte Pakete gibt es jedoch bereits, unter Ubuntu etwa für alle Versionen von Jammy bis Plucky. Sie portieren den Bugfix, der in sudo 1.9.17p1 enthalten ist, in die dort jeweils genutzte sudo-Version. Die aktuell stabile Debian-Version "Bookworm" ist nicht betroffen – ihre sudo-Version ist schlicht zu alt.

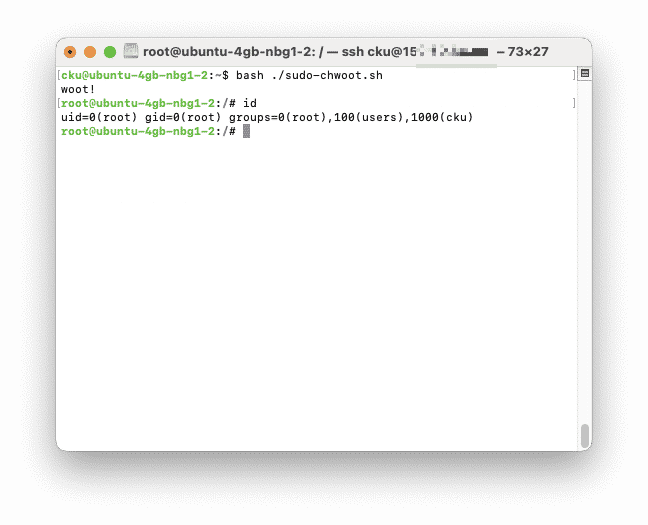

So schnell kann's gehen: Im Handumdrehen wird ein unprivilegierter Nutzer dank "chwoot" zum Systemadministrator.

(Bild: heise security / cku)

Admins sollten also zügig reagieren und die von ihrer Linux-Distribution bereitgestellten Updates einspielen. Dabei sollten sie zudem nicht vergessen, Vorlagen für Cloud-VMs auf den neuesten Stand zu bringen. Eine frisch installierte Ubuntu-VM bei einem großen deutschen Cloudhoster war am späten Nachmittag des 1. Juli 2025 noch anfällig für die Sicherheitslücke, obgleich das aktualisierte Paket bereits bereitstand. Den von Entdecker Mirch bereitgestellten "Proof of Concept"-Exploit konnten wir nachstellen, mussten dafür lediglich einen C-Compiler installieren.

Auch an einer weiteren Stelle in sudo fand der Sicherheitsforscher Rich Mirch eine Sicherheitslücke: Sind Kommandos in der Konfigurationsdatei /etc/sudoers auf bestimmte Hosts eingeschränkt, lässt sich diese Beschränkung durch geschickte Kombination mehrerer Kommandozeilenparameter überlisten. Die Lücke mit der CVE-ID 2025-32462 ist jedoch auf einem frisch installierten System mit Standardeinstellungen nicht ausnutzbar. Sie ist daher nur mit einem CVSS-Punktwert von 2,8 und niedriger Priorität eingestuft. Die Lücke lauerte seit 12 Jahren in sudo und ist nun in Version 1.9.17p1 oder neuer behoben. Übrigens anders als ihr "großer Bruder" auch auf Debian GNU/Linux: Dort behebt sudo 1.9.13p3-1+deb12u2 den Fehler.

(

Sie haben heise+ bereits abonniert? Hier anmelden.

Oder benötigen Sie mehr Informationen zum heise+ Abo

Kommentare