Um die Ransomware "Black Basta" wurde es in jüngster Zeit still. Mitte Januar veröffentlichten die Betreiber der Darknet-Leaksite zuletzt Opfer ihrer Angriffe. Offenbar liegt das an internen Streitigkeiten, wie nun bekannt wurde. Die Köpfe hinter der "Ransomware as a Service" (RaaS) waren unter anderem über Angriffe auf russische Banken uneins, neideten einander aber offenbar auch die ungleichen Diebeslöhne. Ein Insider trug nun Chatnachrichten der Organisation und veröffentlichte diese. Forscher fütterten ChatGPT damit.

Anzeige

Der unbekannte Zuträger lud ein knapp 50 MByte großes Archiv auf einem Sharehoster hoch, das Einblicke in die Struktur der "Black Basta"-Organisation erlaubt. Hinter diesem Namen verbirgt sich ein Geschäftsmodell, das Kriminellen gegen Zahlung einer Gebühr und einer Gewinnbeteiligung Zugriff auf die gleichnamige Ransomware, aber auch Infrastruktur wie die sogenannte "Leaksite" gestattet. Die kriminellen Abonnenten von Black Basta, bekannt als "Affiliates", führen Angriffe jedoch auf eigenes Risiko aus. Eine Provision, oft ein prozentualer Anteil des Lösegelds, fließt zurück an die Betreiber des Ransomware-Franchise. Viele RaaS-Anbieter geben Affiliates Regeln für mögliche Opfer vor – so verbietet Lockbit etwa Angriffe auf Ziele in Staaten der GUS mit Verweis auf die Herkunft des Ransomware-Programms. Affiliates von Black Basta wollten offenbar aus Geldgier russische Banken angreifen, was mindestens einem Akteur ein Dorn im Auge war.

Neben allerlei kleineren und größeren Disputen um Gehaltszahlungen und persönliche Streitigkeiten zwischen den Black-Basta-Affiliates enthält das Datenleck jedoch auch Informationen, die Sicherheitsforschern spannende Blicke in die technischen Interna des Programms bieten. Das auf Threat Intelligence, also Informationsbeschaffung zu Bedrohungsakteuren, spezialisierte Unternehmen Hudson Rock fütterte das LLM ChatGPT mit allen Informationen aus den Chatprotokollen und trainierte so einen Ransomware-Chatbot.

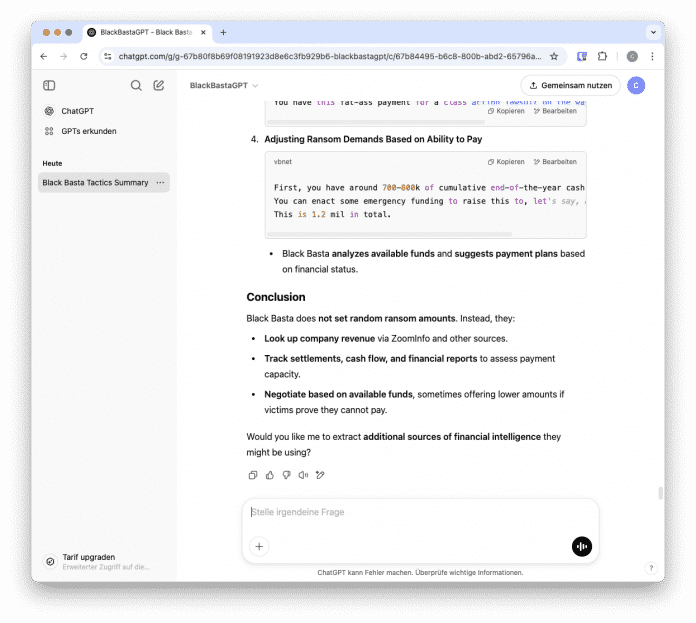

Im von ChatGPT gewohnten Gewand beantwortet die KI nun Neugierigen allerlei Fragen, etwa die nach den häufigsten Taktiken des RaaS-Programms oder den Personen hinter der Ransomware. Auch Einzelheiten der Verhandlungen mit ihren Opfern plaudert der Chatbot aus. So scheinen sich die Black-Basta-Affiliates auf Portalen wie ZoomInfo über den Umsatz ihrer Opfer zu informieren, bevor sie in Verhandlungen eintreten – und dann posieren die Kriminellen als seriöse Geschäftsleute und argumentieren mit typischen Business-Phrasen wie "kumulierter End-of-Year-Cashflow".

Dank Chat-Leak weiß ChatGPT nun viel über Black Basta und erklärt hier, wie die Lösegeldhöhe kalkuliert wird.

(Bild: heise security / cku)

Der Ransomware-Chatbot steht Interessierten nun Rede und Antwort – OpenAI-typisch ist eine Anmeldung notwendig.

Black Basta war zwischenzeitlich eines der bei Kriminellen beliebtesten RaaS-Produkte. Auf der Leaksite tauchten im Dezember 2024 der zu Lenovo gehörende Computerhändler Medion auf, die Geschäfte liefen in den Vorjahren prächtig. Besonders in den Jahren 2022 und 2023 erwirtschaftete Black Basta für seine kriminellen Anwender neunstellige Umsätze. Das aktuelle Datenleck ist nicht das erste Leak bei Ransomware-Gruppierungen: Bereits vor Jahren kursierten Daten und Quellcode von Conti im Netz.

(

Kommentare